La Generalitat deixa al descobert les dades personals de tots els catalans

Exposa a frau cinc milions de persones en difondre a internet el nom, l'adreça, la data de naixement i el DNI de tot el cens

En la seva sortida cap endavant per organitzar el referèndum suspès pel Tribunal Constitucional, el Govern de Catalunya ha deixat a l'abast de qualsevol amb coneixements de xifratge de dades tot el cens d'aquesta comunitat autònoma. El nom, cognoms, adreça, DNI i data de naixement de més de cinc milions de ciutadans majors de 18 anys que, per si mateixos o creuats amb altres bases de dades, poden ser instruments per cometre fraus.

Segons han alertat diversos experts, el sistema de xifratge de les dades recopilades en secret i utilitzades per les autoritats catalanes per elaborar el cens que havia de permetre el referèndum de l'1 d'octubre és fàcilment desxifrable. La revista especialitzada Hacker News ha estat la primera a informar d'aquest greu error de seguretat.

Han pasado ya unos cuantos días desde el #1Oct, así que creo que urge el contar esta historia.

— Sergio López 🇺🇦 (@slpnix) October 4, 2017

El Govern espanyol, seguint les directrius de la justícia, va intentar per tots els mitjans tancar els webs que informaven els ciutadans catalans sobre on havien de votar. Aquesta informació era crucial, ja que els ciutadans havien de saber a quin col·legi dirigir-se per dipositar el vot, i per aquest motiu, el mateix Carles Puigdemont, president de la Generalitat, va difondre una aplicació mitjançant la qual els ciutadans obtindrien aquesta informació.

Les autoritats espanyoles van anar bloquejant l'accés als successius webs que contenien aquestes dades, de manera que la Generalitat va optar per utilitzar un sistema de rèplica dels continguts (incloent la base de dades, que al seu torn inclou els cinc últims dígits del DNI, la lletra del NIF, la data de naixement i el codi postal) que faria virtualment impossible tancar-les totes. Aquests webs amb continguts idèntics anaven multiplicant-se, mentre que paral·lelament apareixien noms de dominis a Europa, els Estats Units i, segons va revelar aquest diari, països sense acords de legislació digital amb Espanya, com Rússia.

La revista digital Hacker News ha localitzat la vulnerabilitat del procediment: el sistema de xifratge de dades emprat per les autoritats catalanes seria fàcilment desxifrable sense necessitat de disposar de potents equips. El professional informàtic Sergio López ha provat ell mateix aquesta possible vulnerabilitat emprant dades falses, i ha comprovat que és real: un usuari avançat pot obtenir d'una manera senzilla les dades personals del cens.

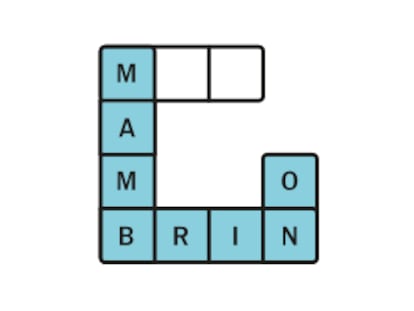

“Per esquivar el bloqueig dels webs s'empra un sistema que distribueix el web complet i posa la base de dades al descobert encara que estigui xifrada”, explica López a EL PAÍS. Mitjançant un atac de “força bruta” i en unes poques hores, es pot obtenir aquesta informació. López es refereix també a la feblesa del xifratge: “Una part enorme de la clau és predictible: qualsevol pot deduir que en un codi postal concret i en un any determinat hi haurà una seqüència concreta”. Aquest professional de la informàtica ha publicat el fil a Twitter, alarmat en comprovar que “qualsevol” pot obtenir aquestes dades i amb altres finalitats.

Segons l'expert, les dades "han estat compromesos" i "estan a la disposició de qualsevol a internet". "Si jo, que no em dedico a la seguretat i només tinc coneixements bàsics de criptografia, me n'he adonat, els dolents ho saben segur", assegura al seu fil de Twitter.

Sobre la firma